في عصر التكنولوجيا الحديثة، أصبحت الجرائم الإلكترونية تشكل تحديًا كبيرًا للأمن والسلامة العامة في جميع أنحاء العالم.

حيث أنها تتفاوت هذه الجرائم من الاحتيال الإلكتروني وسرقة البيانات إلى التهديدات السيبرانية الخطيرة والتجسس الإلكتروني، مما يهدد الأفراد والمؤسسات على حدٍ سواء.

تهدف هذه المقدمة إلى تسليط الضوء على أهمية مكافحة الجرائم الإلكترونية وتعزيز الوعي بتأثيراتها الخطيرة، حيث أنه بالنظر إلى التطورات السريعة في مجال التكنولوجيا، فإن فهم طبيعة وآثار الجرائم الإلكترونية أصبح أمرًا حيويًا لتطوير استراتيجيات فعالة لمكافحتها.

تابع معنا وتعرف على أبرز التفاصيل حول هذا الموضوع في المقال التالي.

الجرائم الإلكترونية

الجرائم الإلكترونية تشير إلى أي نشاط إجرامي يتم تنفيذه باستخدام التكنولوجيا الرقمية والإلكترونية، حيث أنها تتضمن هذه الجرائم استخدام الحاسوب، والشبكات، والأجهزة الذكية، والإنترنت في القيام بأنشطة غير قانونية وبطرق متطورة ومتنوعة.

ما أنواع الجرائم الإلكترونية؟

تتنوع أنواع الجرائم الإلكترونية بشكل كبير وتشمل مجموعة واسعة من الأنشطة غير القانونية التي يتم تنفيذها باستخدام التكنولوجيا الرقمية والإلكترونية، من بين هذه الأنواع:

الاحتيال الإلكتروني

يتم الاحتيال الالكتروني من خلال استخدام البريد الإلكتروني أو الرسائل النصية أو مواقع الويب المزيفة لخداع الأفراد للحصول على معلومات شخصية حساسة، مثل: كلمة المرور،

أو القيام بالاحتيال المالي لسرقة الأموال من الشركة أو الأفراد، سواء عن طريق عمليات احتيال بطاقات الائتمان أو تزوير المدفوعات أو غير ذلك من الطرق.

سرقة الهوية

في هذا النوع يتم سرقة معلومات شخصية للأفراد، مثل:

- الاسم.

- تاريخ الميلاد.

- رقم الضمان الاجتماعي.

بهدف استخدامها لارتكاب جرائم أخرى أو الحصول على مكاسب شخصية.

الهجمات السيبرانية

تشمل هذه الهجمات محاولة اختراق أو تعطيل أنظمة الحاسوب والشبكات بواسطة بعض البرامج، مثل الفيروسات وبرامج التجسس وغيرها، ويمكن أن تستهدف هذه الهجمات الأفراد والشركات والمؤسسات الحكومية.

بالإضافة إلى استهداف الشبكات الخاصة لبعض الشركات بهدف سرقة معلومات حساسة، مثل: بيانات العملاء أو معلومات مالية، أو تعطيل الخدمات.

الفدية الرقمية

يتمثل هذا النوع في تشفير بيانات الشركة والمطالبة بفدية مالية مقابل فك تشفير البيانات.

التجسس الإلكتروني

يتعلق هذا النوع من الجرائم بسرقة المعلومات السرية أو الحساسة للشركة أو الأفراد، مثل: التجسس على الابتكارات التكنولوجية بهدف الاستفادة منها بشكل غير مصرح.

التحرش عبر الإنترنت

يتم التحرش عبر الإنترنت باستخدام التكنولوجيا الرقمية للتنمر أو التحرش بالأفراد سواء عبر وسائل التواصل الاجتماعي أو الرسائل الإلكترونية أو غيرها.

الاعتداء الجنسي عبر الإنترنت

يشمل استغلال الأطفال أو الأفراد لأغراض جنسية عبر الإنترنت، مثل التصوير الإباحي أو التحريض على الأعمال الجنسية.

انتهاكات حقوق الملكية الفكرية

تشمل القرصنة الرقمية وانتهاك حقوق الطبع والنشر والعلامات التجارية عبر الإنترنت، مثل: توزيع المواد المحمية بدون إذن.

التصيد الإلكتروني (الفيشنج)

يعتمد هذا النوع من الجرائم على خداع الأفرد بتقديم معلومات شخصية أو مالية حساسة عبر رسائل مزيفة أو مواقع ويب مزيفة.

انتحال الشخصية أو التزوير

يتمثل هذا النوع من الجرائم في استخدام بيانات شخصية مزيفة للتنكر كشخص آخر بهدف الاحتيال أو ارتكاب جرائم.

هذه فقط بعض الأمثلة عن أنواع الجرائم الإلكترونية، وهناك العديد من الأشكال الأخرى التي قد تتعرض لها الأفراد والمؤسسات على الإنترنت.

كيف تعمل الجرائم الإلكترونية؟

فيما يلي بعض الأمثلة لأنواع مختلفة من هجمات بالجرائم الإلكترونية التي يستخدمها مجرمو الإنترنت:

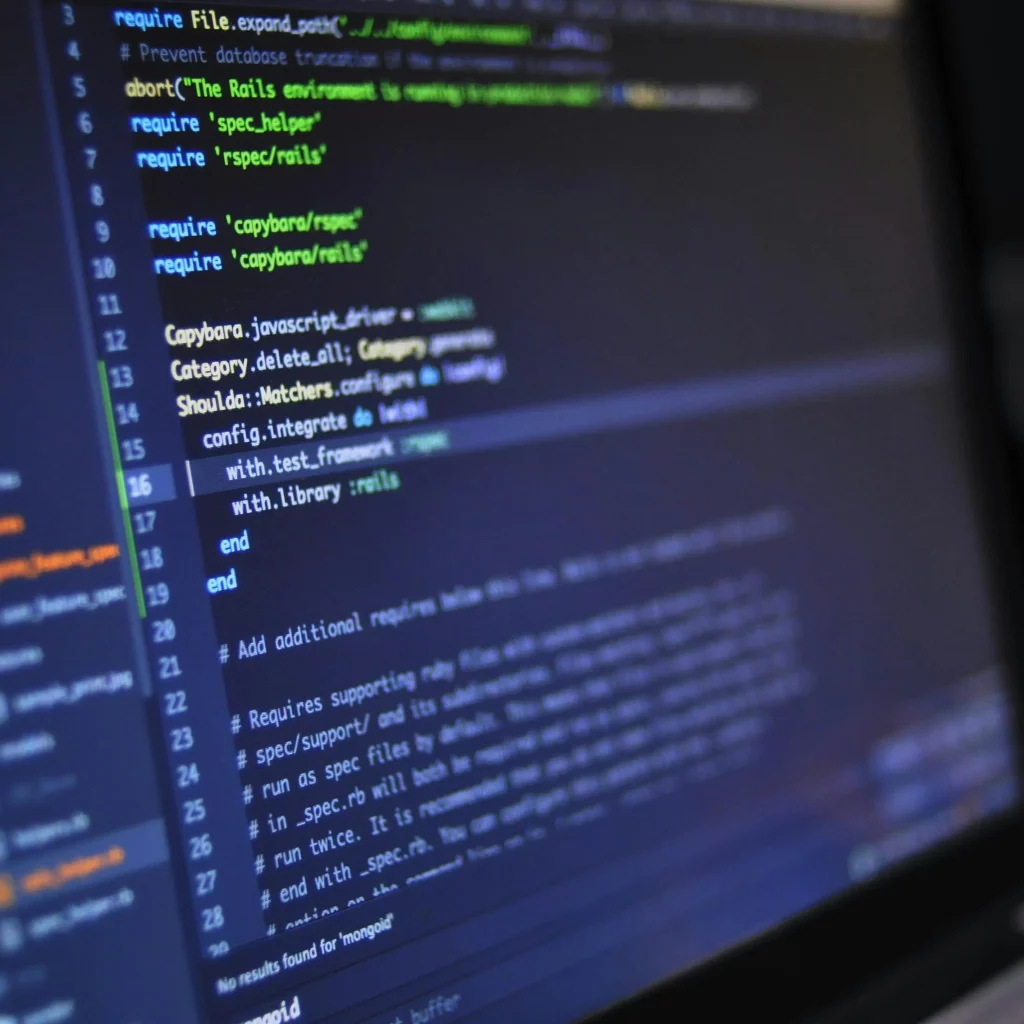

هجمات البرمجيات الخبيثة

غالبًا ما يستهدف مرتكبو الجرائم الإلكترونية أجهزة الكمبيوتر باستخدام الفيروسات وأنواع أخرى من البرمجيات الخبيثة غرضها التسلل إلى أجهزة الكمبيوتر أو الشبكات أو الأنظمة والقيام بأنشطة غير قانونية وغير مصرح بها.

من أبرز أهداف هذه الهجمات هي:

- سرقة البيانات.

- تعطيل الأنظمة.

- إتلاف البيانات.

- التجسس على الأنشطة الحساسة.

- حذف البيانات أو سرقتها.

هجمات الحرمان من الخدمات الموزعة (DDoS)

- هي نوع من الهجمات السيبرانية التي تستهدف تعطيل خدمة موقع الويب أو إسقاط نظام أو شبكة عبر توجيه كميات كبيرة من حركة المرور الإلكترونية إليه، مما يجعله غير قادر على استقبال أو تلبية طلبات المستخدمين الشرعية.

- يتم تنفيذ هذه الهجمات عادةً باستخدام شبكة من الأجهزة المخترقة (المصابة ببرمجيات خبيثة)، والتي يتحكم فيها المجرمين الإلكترونيين لإرسال الطلبات المزيفة.

- تنتمي هجمات DDoS غالبًا إلى مجموعات من المجرمين الإلكترونيين الذين يقومون بتنسيق الهجمات من عدة مواقع مختلفة حول العالم، مما يجعل من الصعب تحديد هويتهم أو وقف الهجوم بشكل فعال.

- تعتبر هجمات الحرمان من الخدمات الموزعة من أحد أشكال الهجمات الإلكترونية الأكثر شيوعًا وتأثيرًا، ويتطلب التصدي لها استراتيجيات دفاعية قوية بما في ذلك استخدام أنظمة الحماية المتقدمة وتحليل حركة البيانات وتوجيهها بشكل فعال.

ويجدر التنويه على أنه غالبًا ما يفعل مرتكبو الجرائم الإلكترونية الأمرين في الوقت نفسه. فقد يستهدفون أجهزة الكمبيوتر التي تحتوي على فيروسات أولاً، ثم يستخدمونها لنشر البرمجيات الخبيثة على أجهزة أخرى أو عبر الشبكة.

تأثير الجرائم الإلكترونية

تتسبب الجرائم الإلكترونية في خسائر كبيرة للأفراد والشركات والمؤسسات.

حيث أنه بالنسبة للأفراد فقد يواجهون خسائر سواءًا من ناحية الأموال أو البيانات الحساسة التي يتم سرقتها أو التجسس عليها.

أما الشركات فقد يواجهون ما يلي:

- انخفاض قيمة الشركة بعد حدوث اختراق أمني.

- زيادة تكاليف الاقتراض وصعوبة في جميع المزيد من رأس المال بسبب الهجوم السيبراني.

- فرض غرامات وعقوبات على الشركات التي فشلت في حماية بيانات عملائها.

- عدم القدرة على اكتساب عملاء جدد بسبب الهجوم الإلكتروني.

ما هي طرق الحماية من الجرائم الإلكترونية؟

نظرًا لانتشار الجرائم الإلكترونية، توجد بعض النصائح التي يجب أخذها بعين الاعتبار لحماية الأفراد والمؤسسات من الجرائم الإلكترونية، وتشمل:

استخدام برامج الحماية على أجهزة الكمبيوتر

ينبغي على الأفراد والشركات تثبيت برامج مضادة للفيروسات وبرامج مكافحة البرمجيات الخبيثة، لحماية الأنظمة والبيانات من الاحتيالات الإلكترونية.

تحديث البرامج بانتظام

يجب تحديث البرامج والأنظمة بانتظام لحماية أجهزة الكمبيوتر والبيانات الحساسة.

استخدام كلمات مرور قوية

يجب استخدام كلمات مرور قوية ومعقدة وتغييرها بانتظام، والحرص على عدم تسجيلها في أي مكان.

التحقق من البريد الإلكتروني

يجب على الأفراد والمؤسسات التحقق من مصادر البريد الإلكتروني والروابط والمرفقات قبل فتحها للحماية من البريد الإلكتروني المزيف والاحتيال الإلكتروني.

التوعية والتدريب

ينبغي على الأفراد والموظفين تلقي التدريب والتوعية حول مخاطر الجرائم الإلكترونية وكيفية التعامل معها بشكل آمن.

النسخ الاحتياطي للبيانات

يجب على الأفراد والشركات القيام بعمليات نسخ احتياطي للبيانات بانتظام وتخزينها في مواقع آمنة لتقليل تأثير فقدان البيانات جراء الهجمات الإلكترونية.

تشفير البيانات

ينبغي على الأفراد والشركات تشفير البيانات الحساسة لحمايتها من الوصول غير المصرح به.

يجدر بالذكر أن تطبيق هذه الإجراءات بشكل دوري وتكاملي يمكن أن يساعد في تعزيز الأمان الرقمي وحماية الأفراد والمؤسسات من الجرائم الإلكترونية.

كيفية تقديم شكوى تخص الجرائم الإلكترونية في الأردن؟

تعد الجرائم الإلكترونية بكافة أنواعها مثلها مثل غيرها من الجرائم التي يعاقب عليها القانون، ويمكن تقديم الشكوى من خلال التوجه إلى أقرب مركز أمني ومن ثم يقوم المركز الأمني بتحويل الشخص إلى وحدة مكافحة الجرائم الإلكترونية.

وفي حال التعرض لأي قضية إلكترونية بإمكانك التواصل معنا للمحاماة والاستشارات القانونية التي تخص الجرائم الإلكترونية وغيرها من القضايا المتنوعة حيث أنه يمكن المساعدة في حال الرغبة في رفع دعوى أو متابعة القضية وحلها وفقًا للقانون في المملكة الأردنية.

لا تتردد في الاتصال بمكتب المحامي أحمد أبو جلبوش ليساعدك في إجراءات رفع دعوى جرائم الإكترونية.

المصادر:

- What is cyber crime? – Types, impact, prevention | ProofPoint US. (2023, December 23). Proofpoint. https://www.proofpoint.com/us/threat-reference/cyber-crime

- ما هي الجريمة الإلكترونية؟ كيف تحمي نفسك من الجرائم الإلكترونية. (2024, January 18). me.kaspersky.com. https://me.kaspersky.com/resource-center/threats/what-is-cybercrime

- Brush, K., & Cobb, M. (2024, January 2). cybercrime. Security. https://www.techtarget.com/searchsecurity/definition/cybercrime

- Dennis, M. A. (2024, March 8). Cybercrime | Definition, Statistics, & Examples. Encyclopedia Britannica. https://www.britannica.com/topic/cybercrime

- Gamal. (2023, March 10). ما هى الجرائم الإلكترونية ؟ انواعها ؟ كيفية تنفيذها وطرق مواجهتها. IT Pillars. https://www.it-pillars.com/ar/blog/